(関係ないけど独自ドメインSSLに対応したので適用しました)

ハニーポットを設置してから大体2ヶ月が経ちました。

その中で分かってきたことなんかをつらつらと書いていきますです。

ここで書いてる情報は2018/06/24現在なので、将来的には変わっているかもしれません。

URLに文字列を埋め込んでいるパターンは少ない

大体はヘッダや本文に攻撃コードが含まれている場合が多く、パスを見ただけでは攻撃されているのかは判別できないという事がよくわかりました。

楽に色々見られるなんてうまい話はそうそう無いですね。辛うじて最近数件ありましたが。

今の所Redashでは中身は見られないので、簡単に見られるようにすると色々楽そうです。

BigQueryには入れているので取り出せますが、現状は一々BigQuery見に行く必要があり大変なので...。

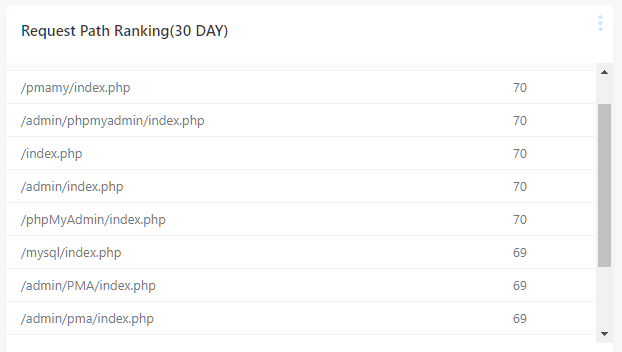

phpMyAdminを見に来るケースが多い

やっぱり狙われやすいのでしょうか。

こんな感じで、この5倍ほどphpMyAdminを見に来ていると思わしきリクエストがあります。全体から見ても多いので、除外が大変。

ログイン画面とセットアップ画面両方へのアクセスが多いですが、どちらかと言うとログイン画面の方がとても多いです。

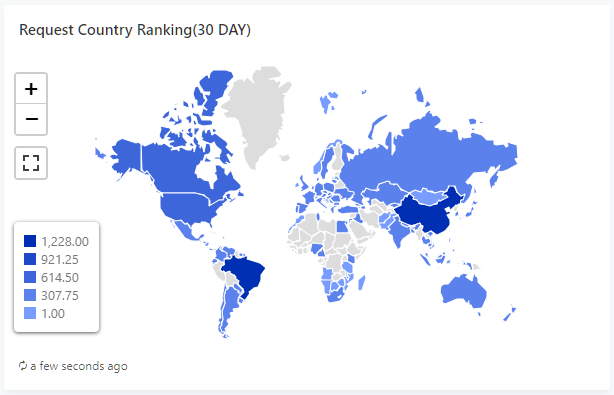

特定の国からのリクエストがやっぱり多い

まぁ中国なんですが。

しかし、それに限らず最近は中南米からのアクセスも多いです。ブラジルとか。

それらを除いても全世界から多少なりともアクセスがあります。流石にアフリカは少ない。

GCPは中国とオーストラリアへのレスポンスは無料枠外なのであまり多くないといいのですが

数えるくらいしかないリクエストが面白い

トレンドの攻撃は数十件~数百件になりますが、どちらかというと、10件以下のリクエストの方が見ていて面白いです。

1回だけ脆弱性見に来たのかなとか、不思議な画像URLを見に来ている場合もあったりします。

あとは、/.git/configとか/.envとか/.aws/credentialsを見に来ているのもありました。怖い怖い。

スパイクは突然来る

1日にドバーッとStruts2の脆弱性を突いた攻撃が来たかと思ったらその後は音沙汰なく普段通り?のリクエストになったりしました。

最近は平和ですが、D-Link製ルータの脆弱性を突いた攻撃が最近は増えてきました。

知らない事を知れる

攻撃内容の他に、今まで知らなかったような事を知れる機会もありました。

例えば、/.well-known/security.txtというリクエストがたまにありますが、これは脆弱性発見時の通知先を書けるようです。

おわり

雑感でした。

毎日見られる訳ではありませんが、見られる時に見ると結構楽しいです。

一番最初に書いたように中身を見ないとどんなものか分からないので、その辺をRedashで見られるように調整すると今後もっと追いやすくなりそうなので改善していきたいですね。

あとは、今の所はHTTPだけですがSSHなんかも置くと面白いんじゃないかなと思っています。どこに置こうかな...。

ちなみに

先月の請求は0円でした。正確には小数点以下の利用料だったので切り捨てられたのでしょうか。

今月も1円未満なので、しばらくは0円のまま運用できるかもしれません。